Amb un panorama d'amenaces cibernètiques en constant evolució, la necessitat d'informació actualitzada i precisa sobre la situació actual és cada vegada major i est és un element clau per a avaluar els riscos rellevants.

És per açò que ENISA llança hui un marc obert i transparent per a recolzar el desenvolupament de panorames d'amenaces.

llança hui un marc obert i transparent per a recolzar el desenvolupament de panorames d'amenaces.

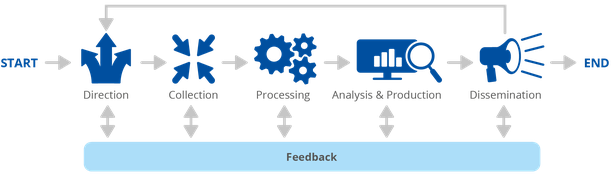

La metodologia ENISA té com a objectiu proporcionar una línia de base per a l'entrega transparent i sistemàtica de panorames d'amenaces a la ciberseguretat (CTL) horitzontals, temàtics i sectorials gràcies a un procés sistemàtic i transparent per a la recopilació i l'anàlisi de dades.