Cun panorama de ameazas cibernéticas en constante evolución, a necesidade de información actualizada e precisa sobre a situación actual é cada vez maior e leste é un elemento crave para avaliar os riscos relevantes.

É por iso que ENISA lanza hoxe un marco aberto e transparente para apoiar o desenvolvemento de panoramas de ameazas.

lanza hoxe un marco aberto e transparente para apoiar o desenvolvemento de panoramas de ameazas.

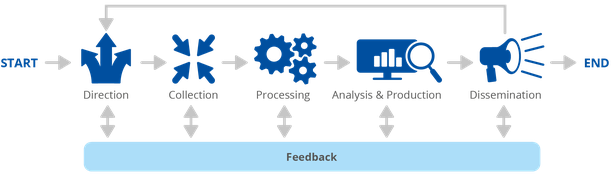

A metodoloxía ENISA ten como obxectivo proporcionar unha liña de base para a entrega transparente e sistemática de panoramas de ameazas á ciberseguridade (CTL) horizontais, temáticos e sectoriais grazas a un proceso sistemático e transparente para a recompilación e a análise de datos.