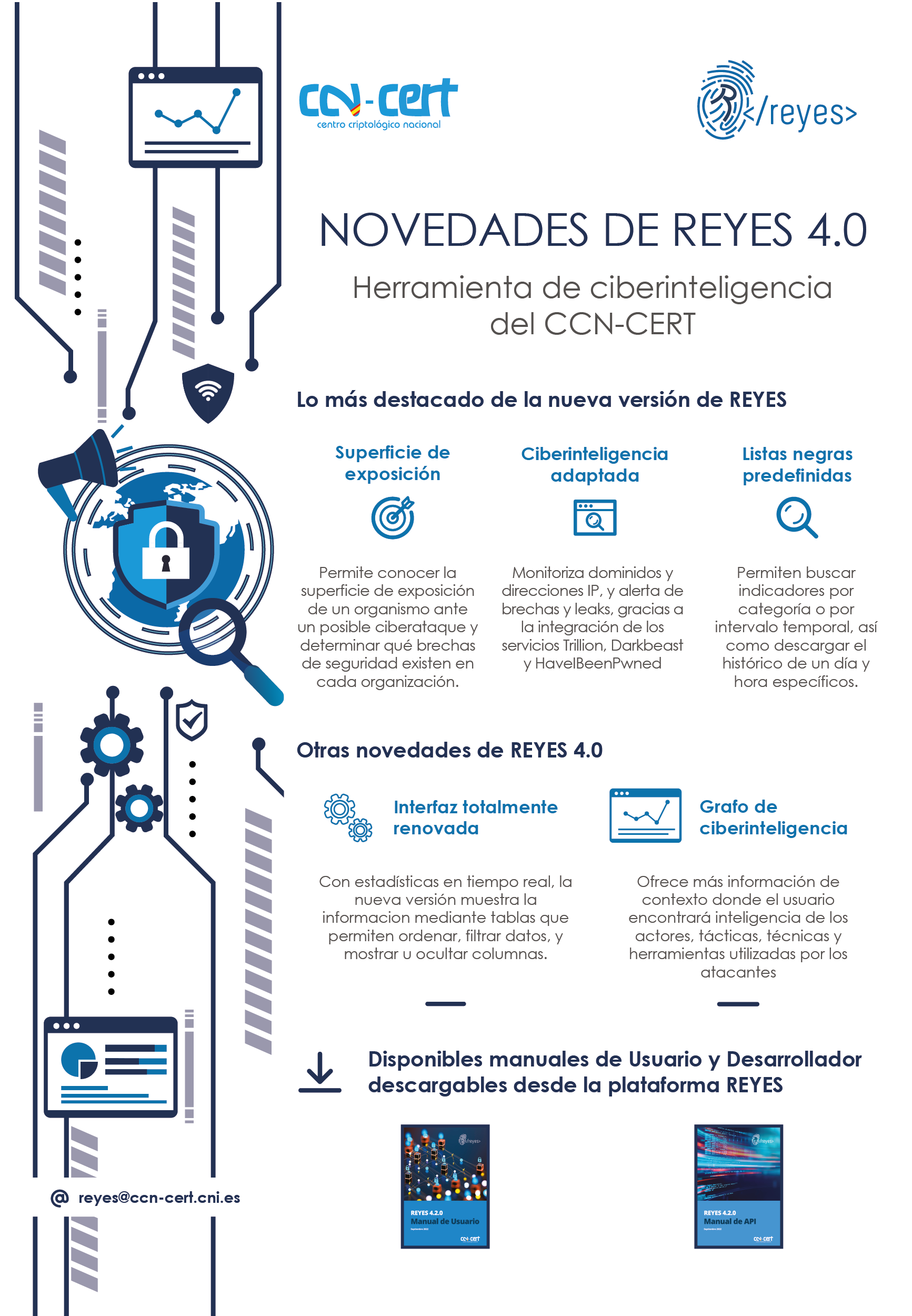

REYES es la solución de ciberinteligencia del CCN-CERT (perteneciente al Centro Criptológico Nacional) que ya utilizan 267 organismos del sector público. Con todo esto, ayer día 3 de octubre se publicaron diversas mejoras y nuevas capacidades comprendidas en la versión 4.0 de esta herramienta.